El correo electrónico corporativo es la puerta de entrada para más de la mitad de los ataques virtuales, según ha dado a conocer recientemente el “Informe sobre amenazas por correo electrónico: Estrategias y tácticas cibernéticas que las organizaciones deben conocer”, de Trend Micro. Esta organización dedicada a la seguridad informática ha bloqueado más de 146.000 millones de amenazas dirigidas a sus clientes durante el último año.

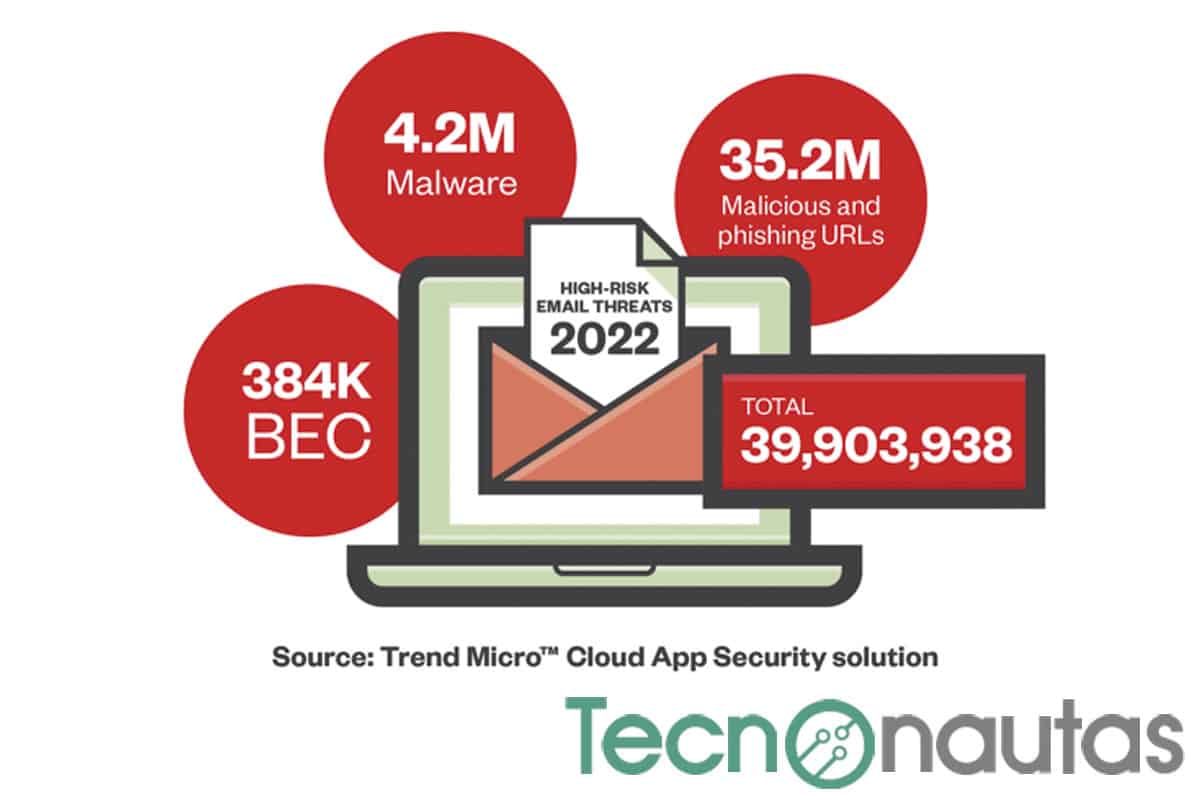

Son muchos ataques y sólo en el correo electrónico corporativo se denegó el acceso a los hackers en más de 79.000 millones de intentos. Entre todas estas amenazas, los expertos han identificado que casi 40 millones lograron evadir los filtros de seguridad nativos que tienen los proveedores del email.

En alerta por el correo electrónico corporativo y el auge del modelo híbrido

Estos datos deben poner en alerta a las empresas porque el modelo híbrido ha acentuado las vulnerabilidades en los negocios. Ante este panorama, Trend Micro recomienda realizar un análisis constante de los perímetros con el fin de detectar sus posibles puntos débiles y solucionarlos de manera inmediata, dado que los delincuentes informáticos, cada vez más hábiles y eficientes en sus acciones, atacan a las organizaciones a través de diversos canales de forma ingeniosa, empleando tácticas y técnicas de ataque novedosas y altamente persistentes.

Entre ellas, se incluyen el software malicioso de día cero, ataques de suplantación de identidad (phishing) y spear-phishing para el robo de credenciales que luego serán aprovechadas en etapas posteriores, así como los ataques «living off the land» que hacen uso de herramientas legítimas o explotan vulnerabilidades sin corregir.

Y a pesar de la llegada de programas de mensajería instantánea, el correo electrónico corporativo sigue siendo el medio más frecuente por el que se producen estos intentos de ataques virtuales. Además, también se está utilizando cada vez más como forma de distribuir malware, según explica José de la Cruz, director técnico de Trend Micro Iberia.

“Es llamativo que como principal vector de ataque, las herramientas colaborativas no superen al correo electrónico», comenta el experto, quien considera que esto se debe a que atacarlas no resulta tan económico y sencillo, ya que se requiere previamente robar credenciales, eludir los sistemas de doble factor de autenticación de las empresas, etc., a diferencia del correo electrónico.

“Estos datos deben invitar a las organizaciones a reflexionar y comprender mejor el panorama en constante cambio y alto riesgo al que están expuestas”, reflexiona De la Cruz.

Según el reporte de Trend Micro, las identidades, las vulnerabilidades sin parches, los ataques a endpoints y los entornos OT/IoT son considerados puntos críticos de ataque detrás del correo electrónico.

Las estafas en el correo electrónico corporativo causan mayores pérdidas económicas que el malware de secuestro de datos

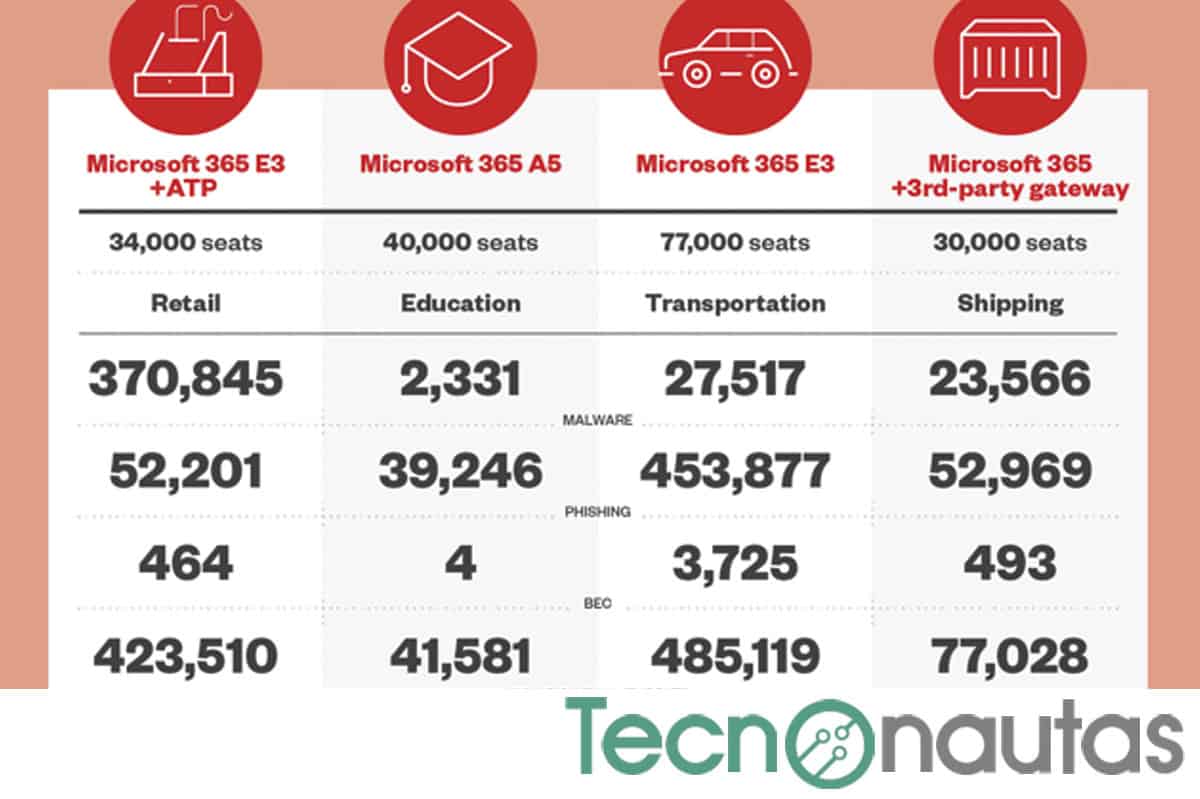

En el informe de Trend Micro también se indica una reducción del 42% en los archivos adjuntos de ransomware. Sin embargo, es importante señalar que las detecciones por Estafa de Correo Electrónico Empresarial (BEC) aumentaron a 383.928 en 2022, un incremento del 35%. El número de ataques BEC detectados con la herramienta basada en IA, Writing Style DNA, fue de 134.894, lo que representa un aumento del 1%, mientras que los detectados a través del motor antispam llegaron a 249.034, mostrando un significativo incremento del 66%.

Estas estadísticas son preocupantes, y es que los ataques BEC se han transformado en una peligro que el FBI ha categorizado como más serio inclusive que el ransomware, debido a que las pérdidas de miles de millones que está ocasionando superan ampliamente las del ransomware.

A su vez, los expertos en ciberseguridad destacan la peculiaridad de estos ataques, ya que no cuentan con enlaces ni archivos adjuntos que los hagan fácilmente identificables. Los BEC, que se basan considerablemente en tácticas de ingeniería social o intrusión, siguen siendo una opción de ataque altamente rentable para los actores malintencionados. Según el Informe sobre Delitos en Internet en 2022 del Centro de Denuncias de Delitos en Internet (IC3) del FBI, se registraron 21.832 denuncias relacionadas con BEC, con pérdidas ajustadas que superan los 2.700 millones de dólares.

La cibercriminalidad también está progresando gracias a las nuevas tecnologías fundamentadas en IA. A finales del pasado año, los expertos en seguridad también manifestaron su inquietud por cómo ChatGPT, de OpenAI, puede facilitar la diseminación de la cibercriminalidad, posibilitando que incluso el menos experimentado de los actores malintencionados adquiera réplicas persuasivas de BEC y mensajes de correo electrónico de phishing o incluso elabore software malicioso.

Suplantación de identidad para obtener credenciales

Otra categoría donde se han descubierto muchísimas amenazas no conocidas es en los ataques de engaño de credenciales. En los tiempos actuales, los ataques BEC provienen en gran parte de cuentas de correo eletrónico sustraídas a través del hurto de credenciales, una amenaza muy utilizada por los delincuentes en la mayoría de sus ataques.

En el año 2022, se impidió el acceso a más de 22 millones de correos electrónicos de suplantación de identidad por parte de la empresa, evidenciando un crecimiento del 29% en comparación con el año 2021.

El nuevo ABC de la ciberseguridad

Se ha vuelto obsoleto el antiguo modelo de seguridad, basado en el uso de soluciones de múltiples proveedores para salvaguardarse de una eventual detección. Es necesario contar con una solución capaz de detectar amenazas desconocidas o, al menos, identificar de forma ágil cualquier anomalía.

Considerando la sofisticación de los asaltos observados, del nivel de especialización de los criminales cibernéticos y del cambio en el método de actuación de los trabajadores, desde Trend Micro se sugiere como modelo a imitar el llamado enfoque ABC de la protección informática.

- Examinar la posición de seguridad: descubrir los puntos vulnerables de la organización en el nuevo perímetro. Este proceso debe realizarse de forma ininterrumpida

- Identificación y detección de amenazas: identificar y frenar los ataques de forma temprana antes de que se conviertan en un incidente grave

- Automatizar y controlar la respuesta para que sea lo más ágil y eficaz