Una subred permite que el flujo de tráfico de red entre hosts sea segregado basado en una configuración de red. Al organizar los hosts en grupos lógicos, la subred puede mejorar la seguridad y el rendimiento de la red.

Índice de contenidos

Máscara de subred

Quizás el aspecto más reconocible de la subred es la máscara de subred . Al igual que las direcciones IP, una máscara de subred contiene cuatro bytes (32 bits) y a menudo se escribe utilizando la misma notación «punto-decimal». Por ejemplo, una máscara de subred muy común en su representación binaria:

- 11111111 1111111111 1111111111 00000000

Se muestra típicamente en la forma equivalente, más legible:

- 255.255.255.255.0

Aplicación de una máscara de subred

Una máscara de subred no funciona como una dirección IP ni existe independientemente de ellas. En su lugar, las máscaras de subred acompañan a una dirección IP y los dos valores trabajan juntos. La aplicación de la máscara de subred a una dirección IP divide la dirección en dos partes: una dirección de red ampliada y una dirección de host.

Para que una máscara de subred sea válida, sus bits más a la izquierda deben estar ajustados a ‘1’. Por ejemplo:

- 0000000000 0000000000 00000000 00000000

Es una máscara de subred inválida porque el bit más a la izquierda está ajustado a’0′.

Por el contrario, los bits más a la derecha de una máscara de subred válida deben estar configurados en `0′, no en `1′. Por lo tanto:

- 11111111 1111111111 1111111111 11111111

Es inválido.

Todas las máscaras de subred válidas contienen dos partes: el lado izquierdo con todos los bits de máscara ajustados a’1′ (la parte de red extendida) y el lado derecho con todos los bits ajustados a’0′ (la parte de host), como en el primer ejemplo anterior.

Subredes en la práctica

La subredes funciona aplicando el concepto de direcciones de red extendidas a direcciones de ordenador individuales (y a otro dispositivo de red). Una dirección de red extendida incluye una dirección de red y bits adicionales que representan el número de subred . Juntos, estos dos elementos de datos soportan un esquema de direccionamiento de dos niveles reconocido por las implementaciones estándar de IP. La dirección de red y el número de subred, cuando se combinan con la dirección de host , permiten por lo tanto un esquema de tres niveles.

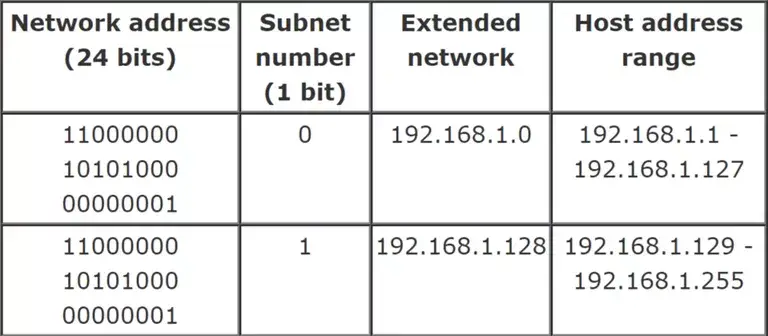

Considere el siguiente ejemplo del mundo real. Una pequeña empresa planea utilizar la red 192.168.1.0 para sus hosts internos (intranet). El departamento de recursos humanos quiere que sus ordenadores estén en una parte restringida de esta red porque almacenan información de nómina y otros datos sensibles de los empleados. Pero como se trata de una red de clase C, la máscara de subred predeterminada de 255.255.255.255.0 permite que todos los equipos de la red sean pares (para enviar mensajes directamente entre sí) de forma predeterminada.

Los primeros cuatro bits de 192.168.1.0 –

1100Coloque esta red en el rango de Clase C y fije también la longitud de la dirección de red en 24 bits. Para subdividir esta red, se deben configurar más de 24 bits a '1' en el lado izquierdo de la máscara de subred. Por ejemplo, la máscara de 25 bits 255.255.255.255.128 crea una red de dos subredes como se muestra en la Tabla 1.

Por cada bit adicional ajustado a '1' en la máscara, otro bit estará disponible en el número de subred para indexar subredes adicionales. Un número de subred de dos bits puede admitir hasta cuatro subredes, un número de tres bits admite hasta ocho subredes, y así sucesivamente.

Redes y subredes privadas

Como se mencionó anteriormente en este tutorial, los órganos de gobierno que administran el Protocolo de Internet han reservado ciertas redes para usos internos. En general, las intranets que utilizan estas redes ganan más control sobre la gestión de su configuración IP y el acceso a Internet. Consulte RFC 1918 para más detalles sobre estas redes especiales.

Resumen

La subred permite a los administradores de red cierta flexibilidad para definir las relaciones entre los hosts de red. Los hosts en diferentes subredes sólo pueden hablar entre sí a través de dispositivos de puerta de enlace de red especializados, como los enrutadores. La capacidad de filtrar el tráfico entre subredes puede hacer que las aplicaciones dispongan de más ancho de banda y puede limitar el acceso de formas deseables.