El malware de Sirefef (también conocido como ZeroAccess) puede adoptar muchas formas. Se considera una familia de malware multicomponente, lo que significa que se puede implementar de diferentes maneras, como un rootkit, un virus o un caballo de Troya.

Índice de contenidos

Rootkit

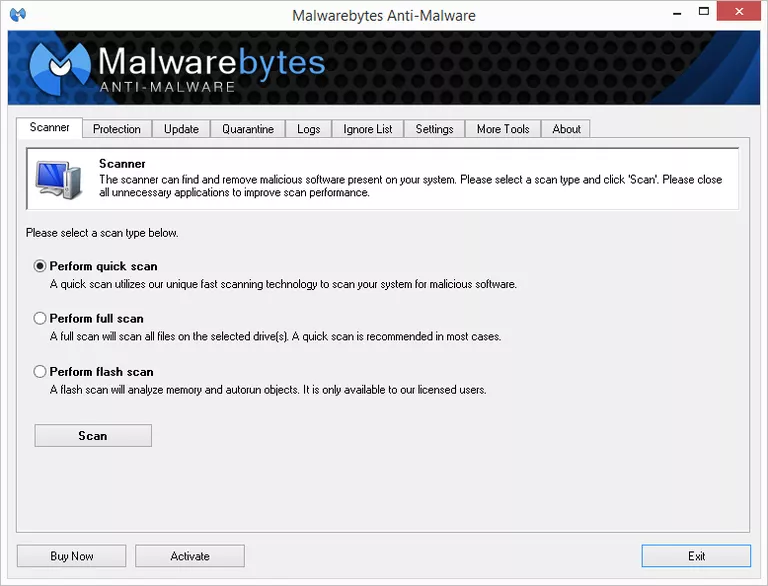

Como rootkit, Sirefef proporciona a los atacantes acceso total a su sistema mientras utilizan técnicas de ocultación para ocultar su presencia del dispositivo afectado. Sirefef se oculta alterando los procesos internos de un sistema operativo para que su antivirus y antispyware no puedan detectarlo. Incluye un sofisticado mecanismo de autodefensa que pone fin a cualquier proceso relacionado con la seguridad que intente acceder a él.

Virus

Como virus, Sirefef se adhiere a una aplicación. Cuando se ejecuta la aplicación infectada, se ejecuta Sirefef. En consecuencia, activará y entregará su carga útil, como la captura de su información confidencial, la eliminación de archivos críticos del sistema y la habilitación de puertas traseras para que los atacantes puedan usar y acceder a su sistema a través de Internet.

Caballo de Troya

También puede infectarse con Sirefef en forma de caballo de Troya. Sirefef puede disfrazarse de una aplicación legítima, como una utilidad, un juego o incluso un programa antivirus gratuito. Los atacantes utilizan esta técnica para engañarle para que descargue la aplicación falsa, y una vez que permite que la aplicación se ejecute en su ordenador, se ejecuta el malware oculto de Sirefef.

Software pirata

Hay muchas formas en que su sistema puede infectarse con este malware. Sirefef se distribuye a menudo mediante exploits que promueven la piratería de software. El software pirata a menudo requiere generadores de claves (keygens) y crackers de contraseñas (cracks) para evitar la concesión de licencias de software. Cuando se ejecuta el software pirata, el malware sustituye los controladores críticos del sistema por su propia copia maliciosa en un intento de engañar al sistema operativo. Posteriormente, el controlador malicioso se cargará cada vez que se inicie el sistema operativo.

Sitios web infectados

Otra forma en que Sirefef puede instalar en su equipo es visitando sitios web infectados. Un atacante puede comprometer un sitio web legítimo con el malware de Sirefef que infectará su ordenador cuando visite el sitio. Un atacante también puede engañarlo para que visite un sitio malo a través del phishing. El phishing es la práctica de enviar correo electrónico no deseado a los usuarios con la intención de engañarlos para que revelen información confidencial o hagan clic en un enlace. En este caso, recibirás un correo electrónico que te invitará a hacer clic en un enlace que te llevará a un sitio web infectado.

Carga útil

Sirefef se comunica con hosts remotos a través de un protocolo peer-to-peer (P2). Utiliza este canal para descargar otros componentes de malware y los oculta en los directorios de Windows. Una vez instalados, los componentes son capaces de realizar las siguientes tareas:

- Detiene el Firewall de Windows — Sirefef intenta desactivar el Firewall de Windows para asegurarse de que no se interrumpe su propio tráfico.

- Detiene el servicio Windows Defender — Al detener Windows Defender, Sirefef puede ejecutar su código malicioso sin ser detectado.

- Cambia la configuración de su navegador de Internet — Usted puede experimentar cambios con su navegador de Internet, tales como cambios en su página de inicio y modificación de los resultados de su motor de búsqueda.

- Contactos hosts remotos — Sirefef puede enviar información sobre su equipo infectado y puede crear una red de otros equipos infectados para coordinar un ataque mucho mayor, como un ataque de botnet (zombie).

- Crea una carpeta para almacenar otro malware — Sirefef descargará otro malware y lo almacenará en archivos ocultos.

Sirefef es un malware grave que puede causar daños en el equipo de varias maneras. Una vez instalado, Sirefef puede realizar modificaciones duraderas en la configuración de seguridad de su ordenador y puede resultar difícil de eliminar. Al realizar los pasos de mitigación, puede ayudar a evitar que este ataque malicioso infecte su equipo.