Check Point Research ha detectado vulnerabilidades en Microsoft Teams. Aunque estas ya han sido resueltas por Microsoft, este hecho pone en la diana a entornos colaborativos como la propia Teams o Slack. Plataformas como estas, pueden ser una nueva puerta de entrada para los ciberdelincuentes, ya que desde estos canales son capaces de manipular mensajes, identidades y notificaciones

Y es que lo que ha ocurrido con las vulnerabilidades Microsoft Teams es para andar mucho ojo con el trabajo. Con más de 320 millones de usuarios activos al mes, su papel es tan esencial que cualquier fallo de seguridad puede tener consecuencias incalculables. Lo que han visto los expertos es que estas grietas no atacan el cifrado ni rompen los cortafuegos, sino desde ellas los ciberdelincuentes buscar ganarse la confianza de las personas, tal y como explica Rafael López, ingeniero de seguridad especializado en protección de correo electrónico en Check Point Software.

Índice de contenidos

En qué se han traducido las vulnerabilidades de Microsoft Teams

Esto se ha podido comprobar desde el análisis de la arquitectura de Microsoft Teams desde dos perspectivas: la de usuarios externos invitados y la de posibles atacantes internos. Los hallazgos son tan inquietantes como sofisticados. Entre las principales vulnerabilidades detectadas destacan:

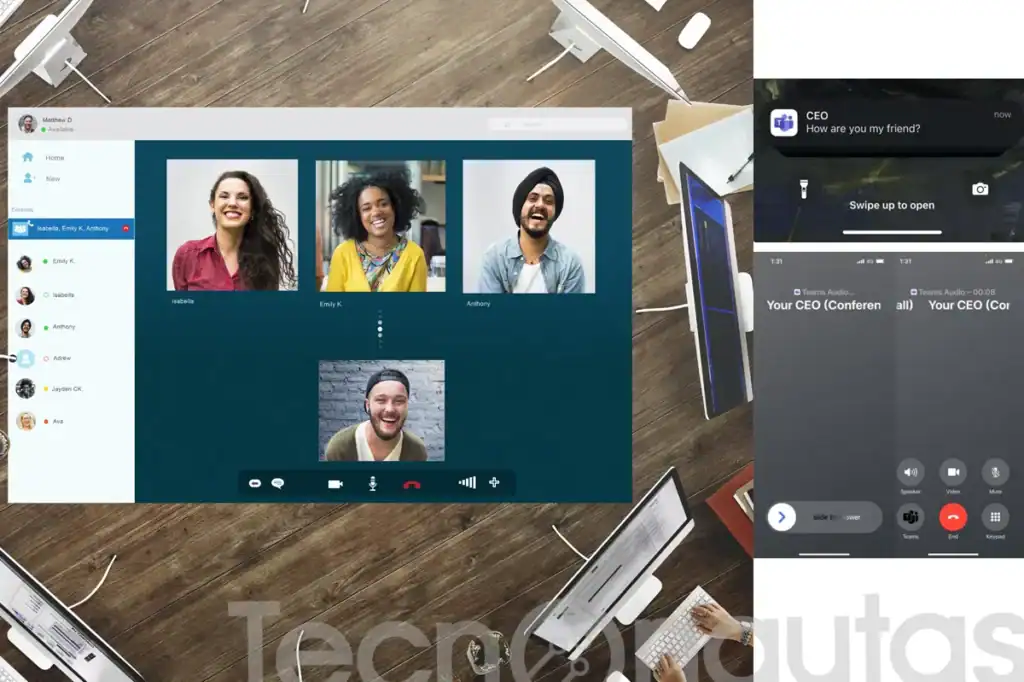

- Edición invisible de mensajes: Los atacantes podían reutilizar identificadores del sistema de mensajería para cambiar el contenido de mensajes ya enviados sin que apareciera la etiqueta “Editado”. Esta modificación silenciosa podía reescribir conversaciones enteras sin dejar rastro.

- Notificaciones falsificadas: Se podían manipular los campos de alerta para hacer parecer que una notificación procedía de un contacto legítimo, como un directivo o compañero.

- Cambio de nombres en chats privados: Alterando el tema de una conversación, un atacante podía modificar el nombre visible del chat, generando confusión sobre la identidad del interlocutor.

- Suplantación en llamadas de audio o vídeo: Los investigadores demostraron que el nombre mostrado durante una llamada podía modificarse mediante la manipulación de las solicitudes de inicio, permitiendo falsificar la identidad del emisor.

Aunque todas las vulnerabilidades de Microsoft Temas se corrigieron sin intervención por parte de los usuarios, el impacto potencial era notable. No solo permitían fraudes o campañas de desinformación, sino también la difusión de malware o la interrupción de comunicaciones sensibles en empresas y organismos públicos.

Del correo al chat: el cambio de escenario del cibercrimen

Durante años, el correo electrónico fue el principal canal para ejecutar ataques de phishing o suplantación de identidad (BEC). Pero visto lo visto por Check Pont, hoy los ciberdelincuentes han cambiado de campo de juego. Las plataformas de colaboración —como Teams, Slack o Zoom— se han convertido en las nuevas infraestructuras críticas para el trabajo digital.

La lógica es simple: donde hay comunicación, hay confianza. Y donde hay confianza, hay oportunidades para manipularla. “Si un atacante puede modificar un mensaje o una notificación, puede alterar percepciones y decisiones dentro de la organización”, advierte López.

Los grupos de amenazas persistentes avanzadas (APT) y los delincuentes con motivación económica han aprendido a explotar esa vulnerabilidad humana: la fe ciega en la autenticidad de lo que vemos y leemos dentro de un entorno corporativo.

Check Point Research notificó las vulnerabilidades a Microsoft el 23 de marzo de 2024, que las registró bajo el identificador CVE-2024-38197. Durante los meses siguientes, la compañía aplicó actualizaciones progresivas que solucionaron los problemas detectados. La corrección final, correspondiente a las llamadas de vídeo y audio, se completó en octubre de 2025.

Esta gestión ejemplar refleja la importancia de la coordinación entre investigadores y desarrolladores en la lucha contra el cibercrimen. Pero también evidencia un desafío de fondo: la velocidad a la que evoluciona el software colaborativo deja poco margen para el error.

“Del mismo modo que el correo electrónico se convirtió en un vector de ataque global, las aplicaciones de colaboración son hoy el nuevo campo de batalla. Y su atractivo es enorme, porque concentran conversaciones, archivos y decisiones estratégicas en un solo lugar”, recuerda López.

Aunque se han resuelto las vulnerabilidades de Microsoft Teams, hay un riesgo estructural del nuevo trabajo digital

Aunque los fallos de Teams ya han sido corregidos, Check Point advierte de que el problema trasciende a Microsoft. Se trata de un riesgo estructural que afecta a todo el ecosistema de colaboración digital.

Los investigadores han detectado vulnerabilidades similares en herramientas basadas en inteligencia artificial, como asistentes de codificación, o en aplicaciones de automatización de flujos de trabajo. En todos los casos, el patrón es idéntico: los ciberdelincuentes buscan distorsionar los indicadores de confianza que guían nuestras interacciones digitales.

“Las defensas integradas en estas plataformas están pensadas para optimizar la productividad, no para frenar ataques avanzados”, señalan desde Check Point.

Por eso, la compañía recomienda a las organizaciones adoptar un modelo de seguridad en capas, capaz de proteger el entorno incluso si se compromete la interfaz de confianza.

Cómo blindar la colaboración digital

Entre las medidas recomendadas por Check Point destacan cuatro pilares esenciales:

- Protección frente a malware y archivos maliciosos, bloqueando enlaces o adjuntos compartidos dentro de las plataformas colaborativas.

- Prevención de pérdida de datos (DLP), que salvaguarde la información confidencial en chats, archivos y enlaces.

- Detección y respuesta ante amenazas (XDR), mediante la supervisión de comportamientos anómalos como sesiones suplantadas o actividad fuera de lo habitual.

- Protección unificada entre aplicaciones, aplicando políticas de seguridad coherentes entre correo electrónico, navegador y herramientas de colaboración.

Este enfoque holístico refuerza la seguridad operativa incluso cuando un atacante consigue infiltrarse en la comunicación interna de la empresa.